Una banda cibernética de ransomware o extorsión de datos, envía por correo electrónico a los empleados de diferentes empresas una amenaza directa.

Esta entrada salió primero en ITware Latam

Todo indica que se trata simplemente de una estafa para asustar a los responsables de la toma de decisiones de la empresa para que paguen dinero y evitar mayores consecuencias, según detalla Avast en su blog.

Amenazas por correo electrónico

Avast Threat Labs ha identificado una nueva estafa de extorsión de datos dirigida a empresas. La estafa está diseñada para que parezca que proviene de una banda cibernética de ransomware o extorsión de datos y se envía por correo electrónico a los empleados de diferentes empresas, dirigiéndose a ellos por su nombre completo.

Vea también: 🔴 EN VIVO GamersCity Día 2: BabyBeard, Simone Anisinger, David Wise

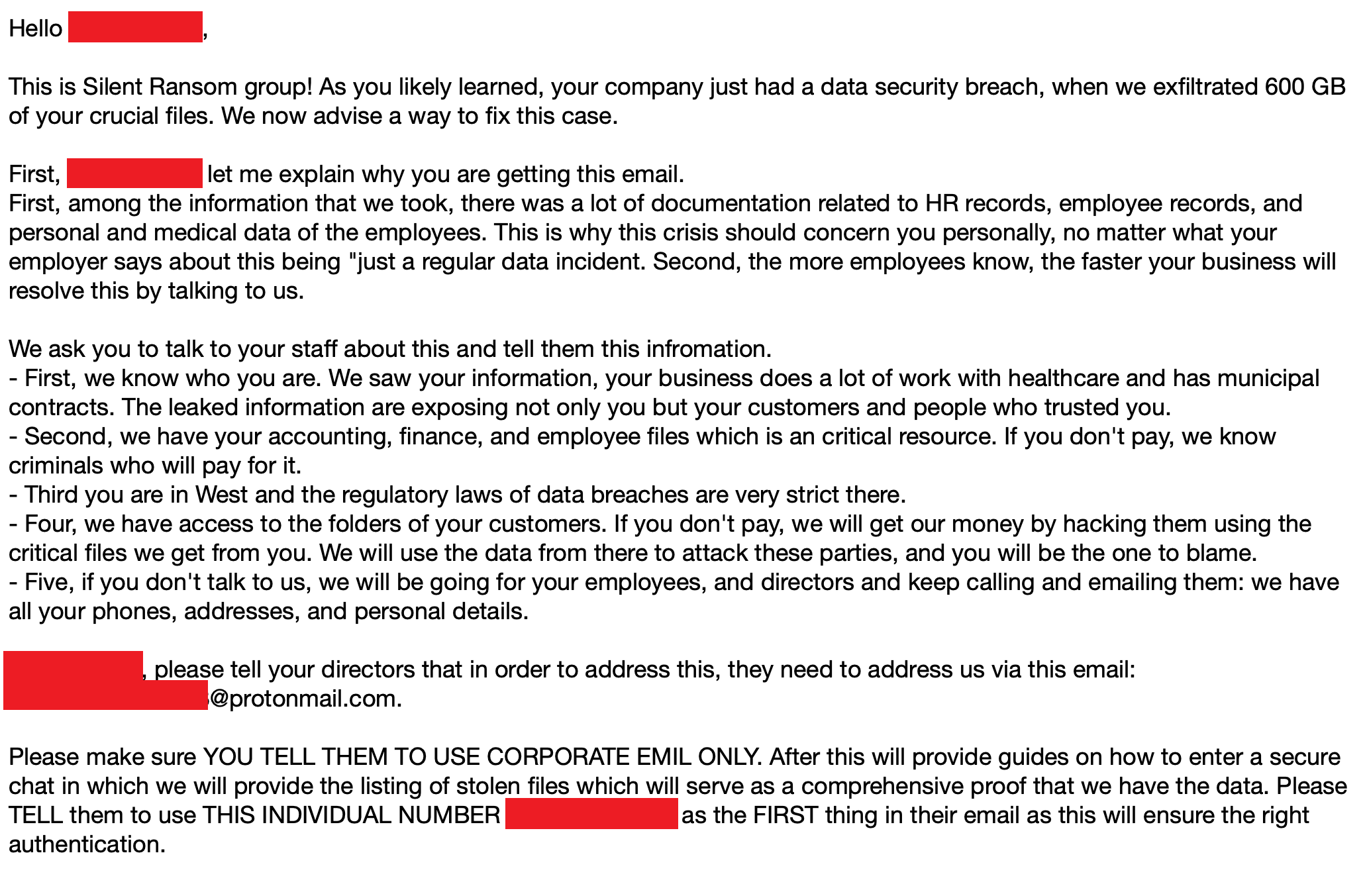

En este mensaje, les informan que su empresa ha sufrido una brecha de seguridad y que se ha robado una gran cantidad de información, incluidos datos de Recursos Humanos, como registros de empleados, datos personales y médicos.

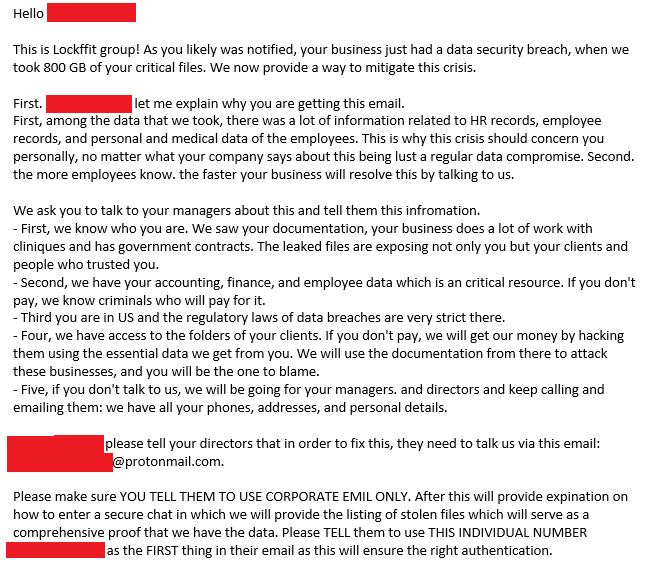

Los remitentes afirman que pertenecen a un grupo de ransomware, como «Silent Ransom» o «Lockffit». Si se lee rápidamente, el destinatario puede creer que el correo electrónico fue enviado por el grupo de ransomware «LockBit», que es conocido por sus métodos agresivos de extorsión de datos.

Los ciberdelincuentes piden a los empleados que se comuniquen con sus gerentes y les informen sobre la situación. El mensaje deja claro que tienen toda la información sobre su empresa y sus clientes y amenazan con vender los datos a otros delincuentes si no obtienen una respuesta. Luego mencionan las leyes reguladoras de las brechas de datos (hoy en día existen enormes multas para las empresas que no protegen convenientemente sus datos).

Luego, los delincuentes brindan una dirección de correo electrónico para contactarlos, aconsejando enviarles mensajes solo desde el correo electrónico corporativo y brindando un número individual que debe agregarse a ese correo electrónico para mantener un seguimiento adecuado.

Si bien las víctimas pueden pensar que se trata de una campaña de extorsión lanzada por los ciberdelincuentes después de haber perpetrado una violación de datos, todo indica que se trata simplemente de una estafa para asustar a los responsables de la toma de decisiones de la empresa para que paguen dinero y evitar más consecuencias, como que sus datos se vendan en la red. mercado negro, multas enormes, clientes que se enteran de que sus datos han sido robados, etc.

Este es uno de los mensajes que capturamos:

Podría tratarse de un mensaje real de un grupo de ciberdelincuentes en particular, aunque hay algunos detalles que nos hacen concluir que se trata solo de una estafa. Se presentan como “grupo Lockffit”, un grupo desconocido que puede ser real o no. En el mensaje hay algunos errores tipográficos, pero eso por sí solo no significa nada.

La táctica es similar a lo que hacen algunos grupos de ransomware para obligar a las víctimas a pagar a cambio no solo de recuperar sus datos, sino también de evitar que su información confidencial se venda o se haga pública.

Sin embargo, en un caso real de ransomware, los delincuentes cifran primero los datos de la víctima, lo que deja en claro que han violado la red de la empresa. En este caso, no ofrecen ninguna prueba más que tener la dirección de correo electrónico y el nombre del destinatario del mensaje.

No solo eso, sino que también hemos capturado otros mensajes dirigidos a diferentes organizaciones con exactamente el mismo contenido (¡incluidos los mismos errores tipográficos!), pero cambiando el nombre y la dirección del destinatario, el correo electrónico al que deben escribir, la cantidad de datos robados, el número individual y, a veces, incluso el grupo de ciberdelincuentes.

Todo apunta a ser ataques semiautomáticos donde los delincuentes usan una base de datos de direcciones para enviar estos correos electrónicos a la lista de objetivos, solo con algunos cambios, táctica similar a la utilizada en los ataques de sextorsión.

Este es otro mensaje que interceptamos. Como puede ver, es casi idéntico al primer mensaje, a pesar de estar firmado por un grupo diferente:

Qué hacer si recibe un mensaje similar

1. No se asuste. Los atacantes siempre utilizarán el miedo y el sentido de urgencia para obligarnos a tomar decisiones apresuradas.

2. Denúncialo al departamento de tu empresa que se encarga de la seguridad informática. No responda al mensaje.

3. Si su departamento de TI no administra esto de manera centralizada, asegúrese de tener su solución antimalware actualizada. Avast puede detectar estas estafas y encargarse de ellas por usted.

No hay nada más que hacer, ya que no hay malware involucrado y su computadora no está en riesgo. Como medida proactiva, los CISO y los departamentos de TI deben asegurarse de informar a sus empleados que este tipo de estafa existe e instar a sus empleados a informarles cuando reciban dicho mensaje, y en ningún caso responder a él.